Daha önce siber güvenlik uzmanlarına yönelik sosyal mühendislik operasyonları yapan Kuzey Koreli siber tehdit unsurları, bu kez bir Türk Siber Güvenlik Şirketi gibi davranarak kurbanlarını hedef aldı.

Daha önce siber güvenlik uzmanlarına yönelik sosyal mühendislik operasyonları yapan Kuzey Koreli siber tehdit unsurları, bu kez bir Türk Siber Güvenlik Şirketi gibi davranarak kurbanlarını hedef aldı.

Google’ın Tehdit Analizi Grubunun paylaştığı bilgilere göre hükümet destekli hacker grubu, güvenlik araştırmacılarını etkilemek için sosyal medya hesapları oluşturmanın yanı sıra Türkiye’de ‘SecuriElite’ bir siber güvenlik şirketi görünümü veren bir internet sitesi kurdu.

Sitede hayali şirketin yazılım güvenlik değerlendirmeleri, sızma testleri ve zafiyet arama sistemleri hizmeti verdiği iddia ediliyor. Saldırganların internet sitesiyle ilk saldırılarını 2021 yılının Ocak ayında yaptıkları belirtiliyor. Söz konusu saldırıda oluşturdukları sitenin giriş sayfası açıldığında bir tarayıcı istismarı gerçekleştiriliyor.

Kolay Erişim

TREND MACRO SAHTEKARLIĞI

Kendilerine çekmeye çalıştıkları güvenlik araştırmacılarına kötü amaçlı yazılım bulaştırmak için de PGP açık anahtarını kullandılar.

SecuriElite sitesi herhangi bir kötü amaçlı yazılım dağıtacak şekilde kurulmadığı için saldırılar erkenden tespit edildi. Böylelikle Google, siteye yanlışlıkla dahi olsa kullanıcıların kolayca erişmesini engellemek için site URL’sini Güvenli Tarama uygulamasına yönlendirdiklerini belirtti.

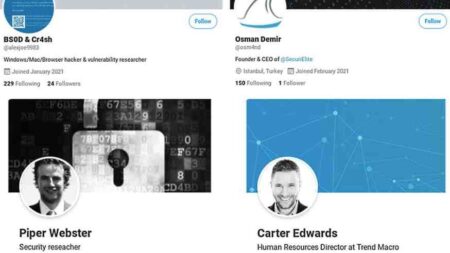

Kuzey Koreli hackerlar tarafından oluşturulan ve bu yeni saldırılarla ilişkilendirilen tüm LinkedIn ve Twitter hesapları Google tarafından bildirildi ve askıya alındı. Örneğin Linkedln üzerinde tespit edilen iki sahte hesabın sıklıkla kullanıldığını söyleyen Google, bu hesaplardan birinin ‘Carter Edwards’ adını kullandığı ve ‘Trend Macro’ gibi sözde şirketlerde çalışıyor gibi göründüğünü ekledi.

Kuzey Koreli hackerlar aşı çalışmalarını hedef aldı: Çalıntı bilgilerle kovid-19 aşısı mı yaptılar?

Google’ın Tehdit Analizi Grubu’ndan Adam Weidemann, “Halihazırda söz konusu saldırı amaçlı kurulan internet sitesinin kötü amaçlı içerik sunduğunu gözlemlemedik ancak yine de Google Güvenli Tarama’ya bildirdik.” dedi.

KUZEY KORELİ SALDIRGANLARIN İLK EYLEMİ DEĞİL

Daha önceden de aynı tip saldırılar düzenleyen hükümet destekli Kuzey Koreli hackerlar, yine siber güvenlik araştırmacılarını hedef almıştı.

Örneğin hükümet destekli Kuzey Koreli Lazarus grubu, tasarladıkları kötü amaçlı internet siteleriyle hedeflenen güvenlik araçtırmacılarının bilgisayarlarına arka kapı yüklemeye veya güvenlik zafiyetlerinden yararlanmaya çalışmışlardı.

Tüm güncellemelere sahip Windows 10 veya Google Chrome sürümleri kullanan araştırmacıların da saldırılardan etkilenmesi akıllara siber saldırganların sıfır gün açıkları kullandığını getiriyor.

Güney Koreli güvenlik araştırmacılarına başarısız saldırılar düzenledikten sonra Güney Koreli siber güvenlik şirketi ENKI, Internet Explorer sıfır gün açığını keşfettiklerini bildirmişti.