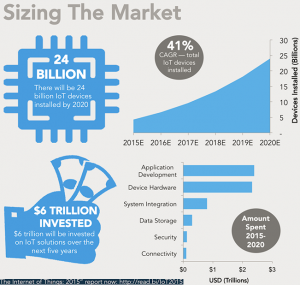

Nesnelerin interneti (Internet of Things) ya da kısa adıyla IoT bir sonraki endüstriyel devrim olarak nitelendiriliyor. Kullanım alanının çok geniş olması, bu alana yatırım yapmak isteyen şirketler için çok büyük bir pazarı ortaya çıkardı. Günlük hayatımızın bir parçası hâline gelen bu teknoloji, güvenlik sorunlarını da beraberinde getirdi ve özellikle son aylarda IoT teknolojisi kullanılarak yapılan DDoS ataklarıyla beraber bu cihazlarla ilgili istenmeyen başka bir kullanım alanı da ortaya çıkmış oldu.

Geçtiğimiz cuma günü Twitter, Spotify ve New York Times’ın da aralarında bulunduğu birçok web sitesine erişimin engellendiği DDoS saldırısının da IoT cihazları kullanılarak yapılması bu örneklerin ‘şimdilik’ sonuncusu oldu. Dyn adlı şirketten DNS hizmeti alan birçok ünlü sitenin kapanmasına yol açan saldırının daha önce Mirai zararlısının yerleştiği bir kameradan yayıldığı tahmin ediliyor.

Güvenlik süreçleri bir ürünün piyasaya çıkma süresinde ciddi gecikmelere yol açabileceğinden üreticilerin, pazar paylarını rakiplerine kaptırmamak için ürün geliştirirken güvenliği değil fonksiyonelliği ve kullanıcı deneyimini ön planda tutmaları bizim alışık olduğumuz bir olgu.

Üstelik IoT cihazlarının doğası gereği sahip olduğu sınırlı kaynaklar da göz önüne alındığında bunların güvenli bir şekilde son kullanıcının kullanımına sunulması oldukça zor bir hâl aldı. Ayrıca bu cihazlar için yönetmeliklerin, yama yönetiminin, standartların ve denetlemelerin yetersiz olması bunları siber suçlular için bulunmaz bir hedef haline getirdi.

Geçtiğimiz Eylül ayında IoT güvenliğiyle ile ilgili son derece dikkat çekici ve biraz da endişe verici bir kaç olay yaşandı. Benim de takip ettiğim siber güvenlik araştırmacısı Brian Krebs’in blog yazılarını paylaştığı “Krebsonsecurity” adlı web sitesi 24 saatten fazla kapalı kaldı. Internet tarihindeki en büyük DDoS (Dağınık Hizmeti Engelleme) saldırısı olarak kayıtlara geçen bu saldırının en önemli özelliği bir IoT botneti (Mirai DDoS Trojan) kullanılarak yapılmasıydı. Saldırının en yüksek değeri, Krebsonsecurity sitesine 4 yıldır karşılıksız olarak CDN (İçerik Dağıtım Ağ) hizmeti veren Akamai tarafından 665 Gbps ve 143 Mpps olarak açıklandı ki firmanın daha önce karşılaştığı en büyük saldırı bunun yaklaşık yarısı kadar olan 363 Gbps büyüklüğündeydi.

Krebsonsecurity sitesine Akamai ve kardeş firması Prolexic tarafından verilen bu güvenlik hizmeti, firmanın siteyi ayakta tutmak için milyonlarca dolarlık maliyeti üstlenmek istememesi ve para ödeyen müşterilerine verilen hizmet kalitesinin de etkilenmesi nedenleri gösterilerek sonlandırıldı. Brian Krebs yaptığı açıklamada bu seviyede bir korumanın yıllık maliyetinin 150.000-200.000 dolar arasında olacağını belirttikten sonra Akamai’ye bugüne kadar ücretsiz olarak verdiği bu hizmetten dolayı teşekkür etti. Site, DDoS saldırısı yüzünden korumasız kalıp erişime kapandıktan sonra Google’un bağımsız haber, medya, siyasi seçim ve insan hakları gibi sitelere ücretsiz olarak hizmet veren DDoS koruma hizmeti projesi olan Project Shield’ını devreye almasıyla tekrar erişime açıldı.

Bu arada bu saldırının gerçekleşmesini sağlayan ve Linux tabanlı IoT cihazlarını hedef alan Mirai DDoS Trojanının kaynak kodları geçtiğimiz haftalarda hackforums.net sitesinde yayınlandı. Mirai, interneti devamlı olarak tarayarak fabrika çıkışlı veya ürüne gömülü olarak önceden üretici tarafından belirlenmiş kullanıcı adı, şifre kullanan ve herhangi bir zafiyete sahip IoT cihazlarını hedef alıp bulaşıyor. Bunların içinde yönlendiriciler, web IP kameraları, dijital kayıt cihazları ve diğer gömülü Linux işletim sistemi kullanan cihaz tipleri bulunuyor. Bulaştığı sisteme zararlı kodu yükledikten sonra onu botnetin bir parçası olan köle sisteme çeviriyor ve DDoS saldırısı yapmak için komuta kontrol merkezinden gelecek emri beklemeye başlıyor. Görüldüğü gibi aynı türden zararlılardan en önemli farkı, IoT cihazlarını hedef alarak kodlanmış olması. Çoğu Antivirüs üreticisi tarafından tanınmayan bu zararlının, Virustotal gibi nerdeyse bütün güncel Antivirüs motorlarıyla çevrimiçi tarama yapabilen sistemlerdeki tanıma oranı da oldukça düşük bir durumda bulunmakta. Uzmanlara göre bunun en büyük nedeni paylaşılan örneklerin yetersiz olması çünkü bulaşan IoT cihazları gömülü sistemler oldukları için örnekleme yapmak oldukça zor.

Internet tarihindeki en büyük DDoS saldırısının gerçekleşmesinden bir kaç gün sonra bu sefer Fransız Web Barındırma Hizmet sağlayıcısı devi OVH en yüksek değeri 1.5 Tbps’ye ulaşan bir DDoS saldırısına maruz kaldı. OVH’ın en üst düzey teknik yöneticisi olan Octave Klaba’nın açıklamasına göre bu saldırı 145.000 CCTV (Kapalı devre kamera) sistemi kullanılarak gerçekleştirildi. Bu da kabaca IP Kamerası başına 30 Mbps’lık bir trafiğin üretildiği anlamına geliyor. Şirket tarafından yapılan açıklamada Krebsonsecurity sitesine yapılan atakla benzerlik taşıdığı söylendi. OVH hizmet sağlayıcısı olduğu için sonuçta bu ataktan etkilenmemeği başardı. Tabi ki hepimizin arkasında Prolexic veya Google gibi dev koruma kalkanları veya bu şirketlere verilecek 100.000’lerce dolarlık bütçeler yok.

Siber güvenlik uzmanları IoT cihazlarının potansiyel olarak tehdit olabileceğini yıllarca dile getirdi. Bu büyük potansiyel tehdit, üreticilerin yeni bir ürün geliştirirken güvenliği en arka planda tutmaya devam etmeleri nedeniyle kendine devamlı büyüyen yeni bir hareket alanı buldu. 2020 yılına kadar 24 milyar IoT cihazının kullanımda olması beklendiğine göre çok büyük bir DDoS pazarının ortaya çıkacağını rahatlıkla söyleyebiliriz (Şekil 1).

Siber suçluların en son teknoloji ile üretilmiş güvenlik sistemlerini dâhi aştıkları bilindiğine göre yetersiz güvenlik önlemleriyle donanmış ve hayatımızın çoğu alanına girmesi muhtemel bu cihazlarla yapabilecekleri artık onların hayal gücüne kalmış durumda. Düşünsenize yıllar önce hiç kimsenin aklına gelmeyen Terabit büyüklüğündeki DDoS atakları vaktinden çok önce IoT sayesinde normal sayılır oldu. Pek yakında milyarlarca akıllı cihaz ortaya çıkacak ve bunlar bize karşı kullanılabilecek.

Tabi ki IoT’nin DDoS dışında mahremiyet gibi çok başka güvenlik sorunları da var ama bu yazımda çok fazla değinilmeyen DDoS konusunu ele almak istedim. Her teknoloji gibi IoT’nin ortaya çıkış amacı hayatımızı kolaylaştırmak olsa da dolaylı olarak kapı açtığı güvenlik tehditlerinin gün ve gün artmasından dolayı “Internet of Things” adını “Internet of Threats”’e bırakmak üzere gibi gözüküyor.

Siber güvenlik ayında farkındalığınız açık olsun!

Şekil 1: Business Intelligence 2015 IoT Infografiği