Dünyadaki botnet ve kötücül yazılım (malware) dağılımına ilişkin IBM’in X Force ekibinin kendi veri tabanlarından derlediği bilgilerle hazırladığı ve nesnelerin internetine odaklanan tehdit istihbaratı raporunu istifadenize sunuyoruz.

IBM X-FORCE THREAT INTELLIGENCE QUARTERLY 4Q, 2014

İçerik

- Genel Bakış

- Nesnelerin İnternetinin Yeni Dünyasını Güvence Altına Almak

- Repütasyon Sayısı: Botnet ve Zararlı Yazılımların Kaynakları

- X-Force Hakkında

- Katkıda Bulunanlar

- Genel Bakış

Elinizdeki bu rapor internetin daha fazla birey, yer ve nesnelere bağlanmaya devam etmesinin nasıl bir dizi güvenlik riskiyle sonuçlandığını özel olarak incelemektedir.

Öncelikle nesnelerin internetini ele alırsak: “Nesnelerin” hayatımızı zenginleştiren bağlantısallığı, yazılımdaki ilerlemenin donanım üreticileri tarafından geliştirilen son teknoloji ile ilişkili olması anlamına gelmektedir. Güvenlik endüstrisi, bütünleşik yazılım için güvenlik uygulamaları gelişimine rehberlik edebilir. Bu sadece güvenli yazılımda yeni bir çağ başlatmakla kalmaz; aynı zamanda potansiyel ihlaller dünyasının nesnelerin internetine etki etmesinden kurtarabilir.

Kasım 2014 raporunda, analistler, 2020’de nesnelerin internetinin 30 milyon bağlayıcı “nesne”leri temsil edeceği öngörüsünü paylaşmıştı. Bu bağlı nesneler ise büyük ölçüde akıllı sistemler tarafından çalıştırılmaktadır. Sonuç olarak bu bağlantısallık bulunduğumuz yönü değiştirir ve kişisel mahremiyet, pazarlama ve internet güvenliği gibi üretilip satılabilen “nesne”leri yaratır.

Raporda, veri, kimlik ve şifre kontrolünü ele almaya çalışan kötücül aktörlerle ilgili bireysel riskler ve yardıma elverişli korunmanın yanı sıra özel olarak internette güvenli olmayan yerlere de odaklanılacaktır. 23 milyardan fazla URL ve IP adresinin veritabanlarını güçlendirilip, hangi ülkelerin botnet ve zararlı yazılıma büyük oranda yatkın olduğuna bakılacaktır.

Son olarak her IBM X-Force Threat Intelligence Quarterly raporunda olduğu gibi “insanlar” merkezdedir. Güvenlik uygulayıcıları olarak bizler, iletişim ağlarınızı korumaya yardımcı olabilecek nesne ve yerleri güvence altına almanın içyüzünü anlamayı umuyoruz.

- Nesnelerin İnternetinin Yeni Dünyasını Güvence Altına Almak

Ağa bağlı arabalardan programlanabilir kalp pillerine, yaygın bağlanabilirlik dünyasında hassas veriyi nasıl güvende tutabilirsiniz?

Günüzmü teknoloji dünyasında son trend, güç programlama ile vasıtaları, takılabilen tıbbi cihazları ve akıllı sayaç içeren herhangi bir şeyi internete bağlamak. Ev aletleri, diş fırçaları ve su bardakları gibi bilindiği üzere bilgisayarla donatılamayan nesneler bile cihazlandırılıp dijital ortama bağlanabilme özelliği kazandı.

Bu cihaz düzeni ve bağlantısallık dalgası, “nesnelerin interneti” (IoT) olarak adlandırıldı. Geçtiğimiz birkaç sene içinde bu yaygın bağlanabilirlik, Black Hat ve DEF CON gibi konferanslarda öne çıkarıldı.

Yeni geliştirilen teknolojik kavramlar için yapılan çoğu adlandırma gibi “nesnelerin interneti” de bir hayli belirsizlik içermektedir. O halde, IoT’yi ne oluşturur? Çoğumuzun aklına bağlı termostat ağı ve yangın dedektörü yapan Google Nest gibi ev otomasyonu sağlayan kabiliyetler gelir. Bağlantılı arabalar da doğrudan IoT kapsamına girer. Peki ya bu “nesne”lere erişim sağlayan akıllı telefonlar ya da tabletler? Onlar da “nesne” kabul edilebilir mi? Anabilgisayar, sunucu veya laptop gibi geleneksel programlama aletleri ve diğerleri de bu kadar yeni değillerdir ve IoT gibi etiketlerle tanımlamak doğru değildir.

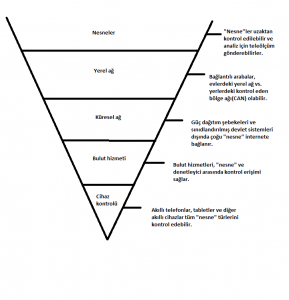

IoT geniş kapsamlı bir terimdir ve güvenlik uzmanlarına göre pratikte anlamsızdır. Farklı işlevlerin gerçekleşmesinde genel olarak IoT kapsamına giren cihazlar, değişen tehdit alanlarına maruz kalmaktadır. IBM’de, çeşitli veri akışları ve kontrol geçiş noktalarındaki güvenlik tehditlerini anlamak için kullanışlı olan bir IoT modeli oluşturduk. Bu model, “nesne”nin tüm kategorilerine uygulamak üzere genelleştirşlebilir. Ancak her “nesne” modelin tüm bileşenlerini gerektirmeyecektir.

Her “nesne” yerel ağ ile bağlantı kurar, sonra küresel ağa geçer. Bu geleneksel bilgisayarlar ve altyapı cihazları için doğru bir önermedir. Ana bilgisayarlar, sunucular, yönlendiriciler, masaüstü ve dizüstü bilgisayarların tümü yerel ağlara bağlıdır (servis sağlayıcı aletler internete doğrudan bağlanabilse bile), ve bir hayli gizlilik gerektiren devlet ağları dışında hepsi internette dolaşır. Endüstriyel kontrol sistemleri istisna kabul edilebilir.

Nesnelerin İnterneti İçin IBM Modeli

Birkaç “nesne”yi ayırıp örnek olarak incelenmesini ve IBM modeline göre nasıl değerlendirildiğini aşağıda bulabilirsiniz:

Ev otomasyonu

Bu kategori; ısısını bildiren ya da brokoliyi çıkardığında uyaran, aydınlatma ve ses sistemi olan buzdolapları, televizyonlar, termostatlar ve yangın dedektörleri, alarm sistemleri, garaj kapıları ve hatta kapı kilitlerini kapsar. Bu “nesne”ler, wireless ya da hizmet sunucusu yoluyla internete giren ağ bağlantısı olan evin yerel ağıyla bağlantı halindedir. Güvenlik sistemleri, ayrıca mobil ağı kullanarak ikincil bağlantı da kurabilir.

Alternatif olarak meraklı amatörler, kendi ev otomasyon çözümlerini inşa edebilir ve bulut tabakasını pas geçerek, kendi ev alan şebekelerine doğrudan mobil cihazlarla veya bilgisayarla bağlanmayı tercih edebilirler.

Bağlı cihazlar

Bağlı cihazlar için yerel ağ bağlantısı, frenler için elektronik kumanda kutuları (ECUs), motor, otomatik açılıp kapanan araba pencereleri ve diğer bileşenlerin bağlandığı denetleyici alan ağı (CAN) olabilir. Bulut hizmeti, arabanızın kimliğini tanımladığı ve sizin de mobil telefonunuzdaki bir app sayesinde doğruladığınız otomobil üreticisinin ağıyken, küresel ağ bağlantısı mobil operatörlerinizdir.

Bağlantılı arabalar belli kabiliyetlere sahiptir. Acil durum çağrısı yapabilmelerinden öte arabalar; hız, lokasyon ve motor ısısı gibi teleölçüm rapor edebilirler. Cihazınızı telefonunuzdaki bir app vasıtasıyla izleyebilir, uzaktan başlatabilir ve hava durumuna göre kabin ortamını mükemmel bir şekilde kurabilirsiniz.

Endüstriyel denetim ve SCADA sistemleri

Endüstriyel denetim ve SCADA sistemleri kabaca sektör, tarihi ve kullanımına bağlı olarak çeşitlilik gösterebilir. Örneğin şeker kamışı işleme fabrikası, mekanizmanın durumunu rapor edip seri bağlantı noktası üzerinden kontrol komutunu kabul eden daha eski bir sisteme sahip olabilir. Sistem, kalan IT ağlarının bölümlere ayırdığı operatör konsolu tarafından ve internet bağlantısı ya da dışarıdan SCADA sistemlerini kontrol etme kabiliyeti olmadan aramalı hat üzerinden kontrol edilir. Buna karşın Windows ve Linux gibi daha yeni endüstriyel kontrol sistemleri genel amaçlı işletme sistemlerine dayandırılır.

Akıllı sayaçlar

Akıllı sayaçlar, işletimsel teknoloji kümelenmesini (önceden tartışılan endüstriyel kontrol ve SCADA araçları) ve geleneksel IT ağlarını çalıştırır. Çünkü çözümlenen tele ölçümler fatura sistemlerine iletilir ve web portalı yoluyla tüketicilere sunulmak üzere uygun hale getirilir. Nihayetinde tüketiciler, kendi güç kaynaklarını seçme opsiyonuna sahip olacaklardır.

Takılabilir tıbbi cihazlar

Modern takılabilir tıbbi cihazlar, kendi performanslarını izleme ve ayarlama imkanı vererek doktorlar için tele ölçüm sağlar. Bu bağlantısallık, radyo frekansları üzerinden sınırlı sayıda olan ve belli bir amaç için üretilen kontrol cihazlarına iletilir. Ancak, sağlık hizmeti dönüşümü, hastaların belirli bir portal üzerinden kendi verilerine ulaşmalarını ve bütün bir sağlık hizmeti sunan ve sigortalayan kişilerin hastalarla ilgili bilgilere erişimini gerektiriyor. Kalp pillerinin durumları hakkında doktora rapor verdiklerini ve doktorların cihazları internet yoluyla ayarladıklarını tasavvur etmek zor değildir.

“Nesne”lere yönelik tehditler

Internete bağlı bir arabanın telematik birimindeki aygıt yazılımı düzeltilip, cihazdaki tüm ECUs erişimine izin verilebilir. Araba tekerlekleri saat başı 40 milde dönerken, fren fonksiyonu başarılı bir şekilde etkisiz kılınabilir.

Üretici, sistem yapımında uzaktan erişim izni dizayn etmiştir. Kullanıcı, şifreye gerek olmadan idari erişim sağlamış ve en azından bir işe yetkisiz erişim almayı sürdürmüş, ve “denetim alanıyla ve herbir ofis ve market alanı için geri bildirimle birlikte ofisin kat plan düzenlemesi”ni sergilemiştir. Bu sistem, 16 binden fazla organizasyon tarafından kullanılmış ve güvenlik duvarına müdahale olmadan internet etkisine açık bırakılmıştır.

Zayıf şifreleme uygulamaları, sadece ağ bağlantılı aydınlatmayı tavize dayanıksız bırakmaz, aynı zamanda Wi-Fi şifrelerini bağlandıkları yerlerin etkisine açık bırakırlar. Amerikan Ulusal Standartları ve Teknoloji Enstitüsü (NIST) İleri Şifreleme Standardı (AES)’nın kullanımına rağmen aydınlatma cihazları, örgüsel ağ üzerinden birbirleriyle konuşur, değişmeyen ve önceden paylaşılmış anahtar kullanırlar.

“Nesne”lerin İhtiyacı Nedir?

Kısaca “nesneler” farklı olabilir ve farklı güvenlk kontrollerini gerektirebilirler, bizim modelimiz koruma noktasını ve her birinde uygulanması gereken güvenlik kontrollerini açıklamaya yardımcı olmaktadır. “Nesne”lerin gereksinimleri arasında:

Güvenilir bir aygıt yazılımıyla birlikte güvenli işletim sistemi. Ağ üzerinde uygulama kabiliyetini içermesi gerekir.

Tek tanımlayıcı. Ipv6 ağ bağlantılarındaki “nesne”leri tanımlamada kilit rol üstlenirken “nesneler”, güvenilir bir veri tabanına abonelik gerektirir. Çok sayıda “nesne” kullanıcılarla doğrudan etkileşimde olmadığından geleneksel kimlik doğrulama kavramı uygulanamamaktadır.

Güçlü kimlik doğrulama ve erişim denetimi. Kullanıcılar, “nesnelerin” verilerine eriştiklerinde ya da bulut hizmet yoluyla onları kontrol ettiklerinde, kullanıcıların olduklarını öne sürdükleri kimliklerden emin olmak oldukça önemlidir. Gerçekte araştırmalar gösteriyor ki “123456” ve “şifre” internette en çok kullanılan şifrelerdir.

Veri gizliliği koruması. “nesne”lere ve “nesne”lerden akan ve aynı zamanda “nesne”lerde ya da onların kontrol cihazlarında depolanan veriler, genellikle mahrem olarak sınıflandırılabilir. Ev otomasyonu ve endüstriyel kontrol sistemlerine erişim ehliyeti, uygun bir şekilde korunmadığı takdirde her etkiye açık bırakılır. Genellikle, bu gizlilik konusunun çözümü veri ve iletim şifrelemelerinde yatar.

Güçlü uygulama güvenliği. Saldırıya açıklıklar, genellikle yazılım hatası kaynaklı ortaya çıkar. Donanım üreticilerinin “nesne”lere bağlı olabilen web aplikasyonlarını içeren

yazılım geliştirmede genellikle uzmanlığı bulunmamaktadır. “Nesne” üreticileri, hergün yeni üretim fikirleriyle ortaya çıkar ve güvenlik geliştirme yaşam döngüsü uygulamadan ürünlerini pazara çıkartmada acele ederler.

IoT için IBM modeli henüz gelişim aşamasındadır. Burada riskler ve fırsatlar bulunmaktadır.

Bu, “nesnelerin” devriminin başlangıcıdır ve mobil cihazlarla birlikte “nesne”leri yapanlar ve geliştirenler, başlangıçta güvenlik inşası için komutları çalıştırmaya yardım ederler. Pek çok IoT “nesne”leri üreticisi yeni ve küçük olduğu için gelişim bütçesi ve programına güvenliği eklemek üzere bir kaynak ayırmadığı görülmektedir. Kaynak sıkıntısına ek olarak halihazırda birkaç zorluk vardır.

Geleneksel yazılım pazarı, güvenli bir kod üretme aşamasında henüz büyük bir iş başarmamıştır.

“Nesne”leri ortaya çıkaran donanım üreticileri, genellikle yazılım geliştirmede başarılı değillerdir.

Tüketiciler, her zaman güvenlik hakkında düşünmez ve bunu yaptıklarında bile IoT cihazlarındaki güvenlik ayarlarını anlamak kolay olmayabilir.

Pek çok “nesne”, güvenlik tehditleri kümesini getirerek er geç IPv6 adreslerini gerektirir. Ancak IPv6, sistemler ve ağ yöneticileri tarafından kolayca algılanamamaktadır. Teknolojiyi güvence altına almak için, nasıl çalıştığı konusunda uzman olmanız gerekir.

IoT içindeki güvenlik sıkıntılarını saptamak için IBM X-Force, üreticilere şu önerilerde bulunur:

Açık Web Aplikasyon Güvenlik Proje’si(OWASP) ilk 10 uygulamayı takip edin

Güvenlik dizaynı ve geliştirme uygulamasını inşa edin

Ürünler üzerinde düzgün penetrasyon testi yapın

Endüstri kılavuzunu bağlı kalın

- Repütasyon Sayısı: Botnet ve Zararlı Yazılımların Kaynakları

IP repütasyon veritabanı kümesinden, hangi ülkelerin zararlı yazılım ve botnet tehditlerine karşı en iyi savunma yaptıklarını öğrenelim

IBM X-Force araştırmacıları, zararlı yazılımları ve IP repütasyon veritabanımızdaki bilgi deposunu içeren siteleri devamlı izleyerek güncel trendleri ve değişimleri gözlemlemeye çalışır.

Raporun bu kısmı, zararlı linkleri en çok barındıran ülkeleri ve yine araştırmaya göre botnet komuta ve kontrol sunucularının coğrafi dağılımını göstermektedir.

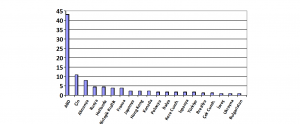

Zararlı yazılım ve botnet barındıran ilk 20 ülke

Şekil 1. Zararlı yazılım ve botnet barındıran ilk yirmi ülke, Ağustos 2014

Şekil 1’in gösterdiği üzere:

- ABD, tüm zararlı linklerin %43’ünü barındırarak tabloyu domine ediyor.

- İkinci sırada ise %11’lik bir oranla Çin geliyor. (bir önceki senenin yaklaşık iki katı)

- Almanya 8,3 oranla ikinci sıradan üçe düşmüş durumda

- Sonrasında gelen üç ülke, bir önceki seneyle aynı durumdalar.

Botnet komuta ve kontrol sunucularının coğrafi dağılımınına baktığımızda ise karşımıza benzer bir tablo çıkıyor:

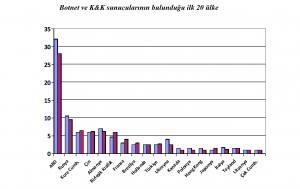

Botnet ve K&K sunucularının bulunduğu ilk 20 ülke

Şekil 2. Botnet ve K&K sunucularının en çok bulunduğu 20 ülke, Haziran 2013 ve Ağustos 2014 karşılaştırması

Şekil 2 gösteriyor ki, ABD, diğer bütün ülkelerden daha fazla botnet ve K&K sunucusu barındırmaktadır. Ancak on dört ay önce bu oran %4 daha fazlaydı.

İkinci en yüksek oran ise %9 ile Rusya’ya aittir.

Kore Cumh., Çin, Almanya ve Birleşik Krallık 7,2 ila 6 arasında değişen oranlarla birbirlerine yakındır.

Şekil 1 ve 2’ye baktığımızda, teknoloji kullanımının ve hizmet sunucularının çok daha fazla olduğu ülkelerin ilk sıralarda gelmesi şaşırtıcı değildir. Sonuç olarak, biz de katılımcı ülkelerden toplam IP adreslenebilir sistemler yüzdesi içinde bu adreslere dayanan şekilleri normalleştirmeye karar verdik.

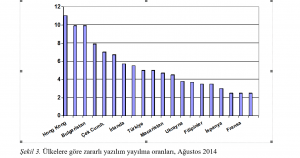

Zararlı yazılım yayılma oranları

Şekil 3. Ülkelere göre zararlı yazılım yayılma oranları, Ağustos 2014

Şekil 3’deki tabloya göre veri normalleştirildiğinde, ABD zararlı yazılım barındıran ilk 20 ülke sıralamasından çıkıp, 25. sırada yer almaktadır. Hong Kong, Litvanya ve Bulgaristan ilk üç sırayı paylaşmaktadırlar.

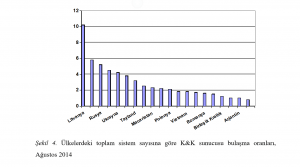

K&K sunucusu yayılma oranı

Şekil 4. Ülkelerdeki toplam sistem sayısına göre K&K sunucusu yayılma oranları, Ağustos 2014

K&K sunucularının yayılmasına göre veriyi normalleştirdiğimizde, şekil 4’teki tabloya göre ABD ilk 20 ülke sıralamasından çıkarak 28. sırada yer edinmiştir. Bu sefer sadece Rusya 2. sıradan 3’e gerilemiştir. Litvanya ilk sıradayken; bir milyon kullanıcı başına iki taneden az virüslü sistem düşen Belarus, Slovakya, Ukrayna, Türkiye, Tayland, Macaristan ve Polonya, 2 olan ortalamanın üzerine çıkmışlardır.

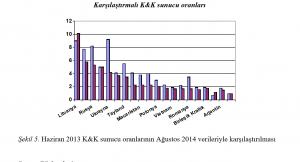

Karşılaştırmalı K&K sunucu oranları

Şekil 5. Haziran 2013 K&K sunucu oranlarının Ağustos 2014 verileriyle karşılaştırılması

Sonuç Gözlemleri

Litvanya’nın gözle görülür şekilde ilk sıralarda olması ilginç görülebilir. Bu durum, Belarus’un spam bot bulaşma oranında öncülük etmesiyle benzerlik gösteriyor.

Doğu Ukrayna’daki çatışmalar, ülkenin bir önceki sene toplam zararlı linklerin 1,4’üne sahipken bugün neden yalnızca 0,7 oranında olduğunu açıklamaktadır. Askeri çatışmalar suçlu takibini aksatmaya uğratmış olabilir.

Son olarak, zararlı yazılım ve K&K sunucuları bulaşan ülkelere baktığımızda Doğu Avrupa ülkeleri bütün listeleri domine ettiği görülmektedir.

- X-Force Hakkında

İleri seviye tehditler her yerdeler. IBM’deki uzman görüşleriyle riskleri en aza indirin.

IBM X-Force araştırma ve geliştirme takımı; açıklıklar, kötüye kullanma, aktif saldırılar, virüsler ve diğer zararlı yazılım, spam, web içeriklerini kapsayan yeni tehdit trendlerini izlemekte ve üzerinde çalışmaktadır. Ek olarak IBM X-Force, kullanıcıları bu tehditlerden korumak için güvenlik içeriği sağlar.

IBM Güvenlik işbirliği

IBM güvenlik, daha geniş bir güvenlik ehliyeti için çeşitli isimler sunmaktadır:

- IBM X-Force araştırma ve geliştirme takımı, güvenlik tehditleri ve açıklıklarını izler, analiz eder ve kaydeder.

- IBM Security Trusteer üretim ailesi, finansal dolandırıcılık ve veri ihlallerine karşı organizasyonları korumaya yardım etmek amacıyla siber suç önleyici platform geliştirmektedir.

- IBM Yönetilen güvenlik hizmetleri, genel ağ altyapıları ve sunucularla ilgili kötüye kullanmaları izlemekle sorumludur.

- IBM Profesyonel güvenlik hizmetleri, güvenlik değerlendirmesi, tasarım ve dağıtım girişimlerini kapsayan hizmetleri, etkili bir bilgi güvenliği çözümleri üretmek amacıyla sağlamaktadır.

- IBM QRadar güvenlik istihbarat platformu; güvenlik istihbaratı ve olay yönetimi(SIEM), konfigürasyon yönetimi, açıklık değerlendirmesi ve kuraldışılık saptamak için bütünleşmiş bir çözüm sunar.

- IBM güvenlik AppScan, organizasyonların web güvenliği ve mobil aplikasyonları değerlendirmesine olanak verir, aplikasyon güvenlik programı yönetimini güçlendirir ve açıklıkları tanımlayarak yasalara uygunluğu sağlar.