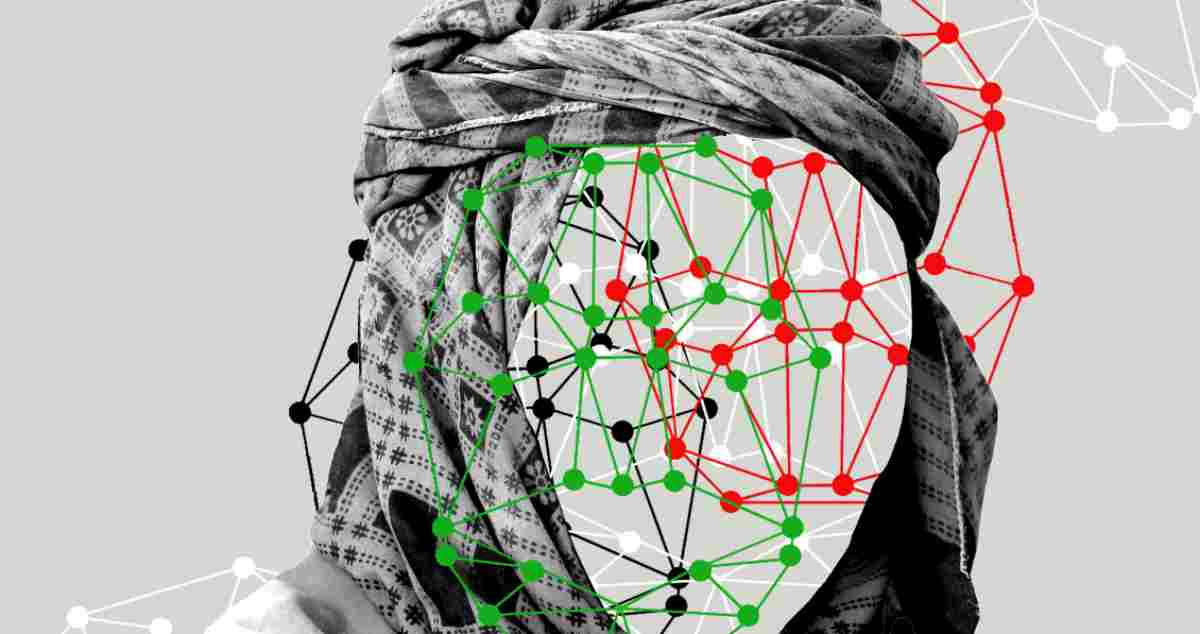

Taliban, ağustos ayının ortalarında Afganistan’ı ele geçirip, yirmi yıllık savaşın sona erdiğini ilan ederken, göz taramaları, parmak izleri ve yüz görüntüleri gibi verileri toplamak için kullanılan ABD askeri biyometrik cihazlarını da ele geçirdi. Kimilerine göre, HIIDE olarak bilinen bazı araçlar, koalisyon güçlerini destekleyen Afganların belirlenmesinde kullanılabilir.

Öte yandan, bu sistemlerden birine aşina olan iki uzman MIT Technology Review’a yaptıkları açıklamada, bu cihazların biyometrik verilere yalnızca sınırlı erişim sağlayabildiğini söyledi. Ancak daha büyük bir tehlike var ki o da ülke genelinde milyonlarca insanı tespit etmekte kullanılabilecek hassas kişisel bilgileri içeren Afgan hükümetine ait veri tabanları.

ASKER VE POLİSİN KİŞİSEL BİLGİLERİ TALİBAN’IN ELİNE GEÇMİŞ OLABİLİR

MIT Technology Review, APPS (Afganistan Personel Maaşlarını Ödeme Sistemi) olarak bilinen ve ABD tarafından finanse edilen bir veri tabanı olan bu sistemleri yakından tanıyan iki isimle konuştu. Hem Afganistan İçişleri Bakanlığı hem de Savunma Bakanlığı tarafından asker ve polis maaşlarının ödenmesinde kullanılan bu sistem, ülkedeki güvenlik personeli hakkında çok ince ayrıntılara sahip, tartışmasız en hassas sistem olarak biliniyor.

Kimliğini açıklamayan istemeyen iki kaynağın tahminlerine göre, sahte kimlikler veya “hayalet askerler” dahil maaşlarda dolandırıcılığı azaltmak için 2016 yılında başlatılan APPS, Afgan Ulusal Ordusu ve Afgan Ulusal polisinin her üyesi hakkında yaklaşık yarım milyon kayıt içeriyor.

Veriler kişilerin “askere alındıkları günden itibaren” toplanıyor ve o kişinin aktif olarak hizmette olup olmadığına bakılmaksızın sonsuza dek sistemde kalıyor. Aynı kaynak, kayıtların güncellenebileceğini ancak Taliban’ın yönetimi ele geçirmesi gibi kritik durumlarda bile herhangi bir silme veya veri saklama politikasının olup olmadığı konusunda bilgisinin olmadığını sözlerine ekledi.

Söz konusu kaynaklar, APPS’deki her profilin en az 40 farklı veriye sahip olduğunu ileri sürüyor. Bunlar arasında isim, tarih ve doğum yeri gibi spesifik kişisel bilgilerin yanı sıra her bir profili Afganistan İçişleri Bakanlığı tarafından tutulan biyometrik profillere bağlayan benzersiz bir kimlik numarası bulunmakta.

BABA, AMCA VE DEDELERİN İSİMLERİ DE LİSTEDE

Sistem aynı zamanda görev yapan her askerin kariyer gidişatının yanı sıra askerlikteki teminatları kabul edilen iki aşiret büyüğü, amca, baba ve dedelerinin isimleri gibi hassas veri içeriyor. Bu durum, veri altyapılarını inceleyen Bağımsız Araştırma Grubu Data & Society’de görev yapan Ranjit Singh’e göre, basit bir dijital kataloğun ne kadar tehlikeli bir şeye dönüşebildiğini göstermekte. Singh, bunu “tüm bu insanları riske sokan bir tür soybilimi” olarak adlandırmakta.

Örneğin sadece polis iş başvuru formları, başvuru sahipleri ve aileleri hakkında “favori meyve” ve “favori sebze” gibi ayrıntıları içeren veriler de dahil olmak üzere 36 ayrı bilgi toplamış bulunuyor.

Gazeteci Annie Jacobsen, bu bilgilerin ister sistemi geliştiren Amerikalılar ister Taliban için olsun rakiplerin destekçilerini belirleme noktasında büyük derin bir askeri değere sahip olduğunu söylüyor.

Bir iş başvuru formunda favori meyve ve sebzeleri sormak yersiz gibi görünse de toplanan bilgilerin kapsamını göstermesi açsısından önemli.

MİSİLLEME ENDİŞESİ

Taliban, önceki hükümet veya koalisyon güçleriyle birlikte çalışan Afganlara yönelik misilleme yapmayacaklarını kamuoyuna açıklamış olsa da geçmişteki eylemleri bu konuda güven verici olmadıklarını gösteriyor.

24 Ağustos BM İnsan Hakları Yüksek Komiseri özel bir G7 toplantısına yaptığı açıklamada, “Sivillerin ve Afgan Ulusal güvenlik güçlerinin mensuplarının Yargısız İnfazı” hakkında ihbarlar aldıklarını iddia etmişti. Söz konusu veri tabanı hakkında bilgi sahibi olan bir kişi “Veri tabanlarına bakıp buna dayalı listeler basmaya başlarlarsa ve eski askeri personelin başına ödül koyarlarsa hiç şaşırmam.” dedi.

Uluslararası Af Örgütü tarafından gerçekleştirilen bir soruşturma kapsamında Taliban’ın Temmuz ayı başlarında Gazne eyaletinde yakaladığı dokuz Hazaralı erkeği katlederken Kabil’de de Taliban’ın kapı kapı dolaşarak “hükümet veya uluslararası destekli projelerde çalışmış olan bireyleri soruşturduğu rapor edilmişti.