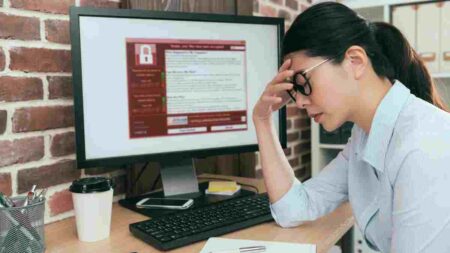

Tapu kayıtları, doğum ve ölüm istatistikleri ve veraset kayıtları gibi veritabanlarına erişime bağlı hizmetler geçici olarak kullanılamaz hale geldi. Saldırı sonunda yönetimin elinde arşiv aramaları için sadece 1977’den önceki kayıtlar kaldı.

VATANDAŞLARDAN E-POSTA YARDIMI İSTENDİ

Saldırı, kasabaya bağlı resmi dairelerin kullandığı e-posta hizmetlerini askıya aldı ve resmi daire “internet erişimine bağlı hizmetlerin çoğunu sağlayamadı.” Somerset County sakinlerinden, çeşitli departmanlar için oluşturulan Gmail adresleri veya telefonla devlet daireleriyle iletişim kurmaları istendi.

Fidye grubundan kritik altyapı saldırısı: Elektirik yönetim sistemlerini hedef aldılar!

İlçenin 911 sistemi ve hapishaneleri ve mahkemeleri için işler biraz daha yavaş olsa da devam etti. Öte yandan 7 Haziran’da yapılması planlanan New Jersey’deki ön seçimler de planlandığı gibi gerçekleşecek, zira “yaklaşmakta olan ön seçimler için dijital kayıtlar ve oylama makineleri hiçbir zaman ilçe sistemine bağlı değil ve etkilenmiyor.”

Somerset İlçe Yönetiminden Colleen Mahr ‘a göre, kesintilerin en azından bu haftanın geri kalanında yürürlükte kalması muhtemel. Mahr, “Durumumuzu değerlendirmek, daha fazla hasarı önlemek ve nihayetinde iyileşmek için günün her saatinde çalışan olağanüstü bir BT departmanımız var” dedi.

İlçe idaresi son gelişmelerle ilgili bilgi talebine henüz bir yanıt vermedi.

Bu arada Malwarebytes, Rusya’ya saldıran “gelişmiş kalıcı tehdit grubu” olarak bilinen bir APT grubunu keşfetti. Malwarebytes sofistike siber saldırılar gerçekleştirebilecek hackerlardan oluşan APT grubunun Çin’den geldiğine dair işaretler gösterdiğini söyledi.

Kimliği belirsiz grup, şubat ayından itibaren, devlet kontrolündeki Russia Today televizyon kanalı da dahil olmak üzere Rus hükümet kuruluşlarına karşı dört ayrı spear-phishing (oltalama) saldırısı başlattı. Spear-phishing saldırıları kurbanların e-posta hesaplarına; hediye, indirim gibi sahte iletiler göndermek suretiyle kredi kartı bilgileri, kimlik bilgisi gibi hassas verilerin çalınmasını ön gören bir saldırı çeşidi.

Saldırılar yeni değil. Rusya’nın Ukrayna’yı işgalinden birkaç gün sonra başlatılan ve bir tanesi Ukrayna’nın etkileşimli bir haritasına benzeyecek şekilde tasarlanmış kötü amaçlı yazılımlar içeriyor. Diğeri Log4j için sahte bir yama içeriyor, üçüncüsü ise bir takım kötü amaçlı makroların gömülü olduğu sahte bir iş teklifi içeren .doc uzantılı dosya içeriyor.

KÖTÜ AMAÇLI YAZILIM SİLEN BİR YAPAY ZEKA ÜRÜNÜ TASARLANDI

Öte yandan Galler’deki Cardiff Üniversitesi’nden Boffins geçtiğimiz günlerde, “bilgisayardaki dosyaların yüzde 92 oranında bozulmasını önleyebilecek yeni bir yapay zeka tasarladıklarını iddia ettikleri bir makale yayınladı. Bu tasarım sayesinde bir parça kötü amaçlı yazılımın silinmesi ortalama 0,3 saniye sürüyor.”